Que le roben su teléfono celular ya es un dolor de cabeza, pero ahora las pandillas no solo están interesadas en el teléfono para revenderlo, sino que los delincuentes están promocionando Limpiar la cuenta bancaria de las víctimas al acceder a las aplicaciones bancarias. Datos de la Administración de Seguridad Pública muestran una disminución en el robo de celulares de enero a abril de este año, 56,4%, pero los trucos para implementar fraudes por robos son muchos y los riesgos son altos si la persona no sigue las medidas de seguridad.

Teniendo esto en cuenta, Procon-SP (Programa de Defensa y Protección al Consumidor) ha creado un archivo Video Con consejos para evitar mayores pérdidas económicas para quienes tienen celda de prisión robado o robado. En el artículo, se muestra el escaneo paso a paso de los datos del dispositivo.

distancia sustracción Desde el teléfono, Procon advierte que en los próximos momentos, es probable que la pandilla intente implementar un fraude financiero. Podría ser المحتمل Muchos delincuentes hablando con sus contactos. a El whatsapp Para solicitar dinero en relación con el acceso inadecuado a sus aplicaciones bancarias para robar dinero de su cuenta.

Eso es exactamente lo que pasó recientemente con el YouTuber Marlon. Uber – Su celular fue robado mientras se encontraba en un embotellamiento en la ciudad de São Paulo; en secuencia, Los ladrones transfirieron más de 50.000 BRL de sus cuentas. El año pasado, también informamos sobre el caso de un periodista al que le robaron el teléfono celular con la pantalla desbloqueada y quién es Perdí más de 20 mil riales brasileños.

Borrar datos del teléfono celular

La Agencia de Protección al Consumidor explica que lo primero que debe hacer la víctima tras el robo es intentar buscar una computadora o teléfono móvil conectado a Internet para intentar borrar todo el contenido del dispositivo de forma remota, evitando pérdidas económicas (para comprobar si tener la función habilitada con el teléfono, lea paso a paso paso a paso en el ítem «Mantener GPS Activado».

- Si tiene un teléfono Android, vaya a android.com/find. En esta página, ingrese su nombre de usuario y contraseña, y aparecerá la ubicación de su dispositivo. Seleccione la opción Limpiar dispositivo.

- Si tiene un teléfono iOS de Apple, vaya a icloud.com. En esta página, ingrese su información de inicio de sesión y contraseña. Elija Buscar iPhone y seleccione Borrar iPhone.

Los consejos que ofrece Procon-SP son fundamentales para reducir el riesgo, pero no son los únicos. Vea a continuación más configuraciones para adoptar antes de salir de casa. Harán la vida difícil a los criminales.

Borde de pantalla desbloqueado

Antes de salir de casa con su teléfono celular, eche un vistazo a la configuración de su teléfono. Si no está habilitado, establezca un mínimo en el que se puede desbloquear la pantalla del dispositivo.

Así, a la primera frecuencia de los delincuentes, el celular bloquea automáticamente la pantalla, impidiendo el acceso rápido a sus datos.

- Androide: Configuración> Pantalla> Tiempo de espera de la pantalla Y elija el menor tiempo posible entre las opciones.

- Iphone: Configuración> Pantalla y brillo> Bloqueo automático Y elija el menor tiempo posible entre las opciones.

Mantén el GPS encendido

El tutorial que estudia Procon-SP no funcionará si el teléfono celular no está equipado con un sistema de geolocalización y la función que se encuentra está activa de forma remota. Así que no salgas de casa sin prepararlo también.

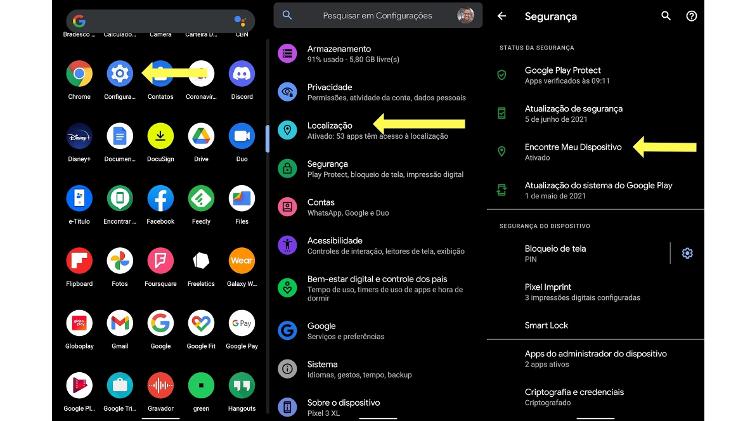

El proceso puede cambiar según la versión del teléfono, pero en general la ruta es: Configuración> Seguridad> Opción Encuentra mi dispositivo Debe estar encendido (esto significa que la ubicación, el GPS, estará encendido todo el tiempo)

En algunos teléfonos SamsungSe puede realizar una verificación de la siguiente manera: Configuración> Biometría y seguridad> Buscar mi teléfono debe estar activado تفعيل

Otra opción es descargar un archivo. un programa Encuentra mi dispositivo actuar El Google. Después de iniciar sesión, la opción se activará.

corrígeme Configuración> toque el nombre de usuario en la parte superior de la pantalla> Buscar> el proveedor Buscar Iphone Debe estar encendido (esto significa que la ubicación, el GPS, estará encendido todo el tiempo).

Nunca use contraseñas seguras

El consejo de los expertos es adoptar contraseñas que no utilicen información fácil de descubrir como su cumpleaños y los nombres de sus familiares. Utilice símbolos que combinen letras mayúsculas y minúsculas, números y letras, si es posible.

Nunca use la misma combinación en diferentes servicios en línea.

Otros consejos

- Ocultar el contenido de las notificaciones en la pantalla de bloqueo (algunas, como los mensajes, pueden incluir códigos de autenticación de dos pasos);

- Evite guardar contraseñas y datos personales (como CPF) en aplicaciones de bloc de notas o imágenes de documentos en su galería;

- Configure el teléfono celular para que no permita el acceso a Wi-Fi y control 4G con el dispositivo bloqueado (los delincuentes apagan Internet para evitar la coordinación remota).

Cuidado especial con las aplicaciones bancarias

Para garantizar más seguridad para sus aplicaciones bancarias, los consejos son:

- Configure su aplicación bancaria para que le solicite no solo la contraseña, sino también el número de cuenta y sucursal cada vez que se abra;

- No guarde fotografías de documentos o tarjetas de crédito en la galería (puede facilitarle la vida a un ladrón que llama al banco para crear una nueva contraseña);

- No utilice contraseñas frecuentes (aplicable a todas sus cuentas digitales);

- Mantenga sus aplicaciones y su sistema móvil siempre actualizados para corregir posibles brechas de seguridad.

* Con artículo de Lucas Carvalho